Croyez-le ou non, Telnet, bien que de la vieille école, reste un outil rapide et fiable pour résoudre les problèmes de courriel.

Les outils plus récents sont peut-être plus faciles à utiliser, mais Telnet vous donne un accès direct à ce qui se passe réellement sur le serveur. Il est intégré à la plupart des systèmes d’exploitation, ne nécessite aucune configuration supplémentaire et peut être une bouée de sauvetage lors du dépannage. Sur les anciennes versions de Windows Server comme 2008 ou 2012, vous n’aurez qu’à installer le client Telnet manuellement.

Pourquoi est-ce utile?

La commande Telnet est un moyen pratique de tester et de dépanner la connectivité et la fonctionnalité des serveurs de messagerie.

Il vous permet d’interagir directement avec un serveur de messagerie (p. ex., SMTP, IMAP ou POP3) en établissant une connexion TCP brute, généralement sur les ports 25 (SMTP), 110 (POP3) ou 143 (IMAP).

Que vous soyez confronté à des problèmes de livraison de messages, à des échecs d’authentification des courriels ou que vous vous prépariez à un basculement d’enregistrement MX, Telnet offre une vue en temps réel du processus. C’est particulièrement utile lorsque vous travaillez avec des systèmes comme Microsoft 365 ou Proofpoint Essentials.

Ce que vous pouvez faire avec Telnet :

- Connectivité du serveur de test : Vous pouvez vérifier si un serveur de messagerie est joignable et répond sur le port attendu, ce qui aide à diagnostiquer les problèmes de réseau ou de pare-feu.

- Vérifier la fonctionnalité du serveur : En émettant des commandes spécifiques au protocole (p. ex., HELO, EHLO ou MAIL FROM pour SMTP), vous pouvez vérifier si le serveur traite correctement les demandes.

- Problèmes de livraison de débogage et d’authentification des courriels : Telnet vous permet de simuler les interactions avec les clients de messagerie pour identifier les problèmes tels que les échecs d’authentification, les serveurs mal configurés ou les messages rejetés sans avoir besoin d’un client de messagerie.

- Comprendre les protocoles de courriel : Il fournit un moyen pratique de comprendre le fonctionnement des protocoles SMTP, IMAP ou POP3 en envoyant manuellement des commandes et en observant les réponses des serveurs.

- Confirmez le flux de courrier avant la mise en service – Par exemple, avec Proofpoint Essentials, un nouveau domaine ou un nouvel utilisateur peut prendre jusqu « à une heure avant d’accepter le courrier. Telnet vous permet de confirmer l » état de préparation avant de couper l’enregistrement MX.

- Simuler des tentatives d’usurpation d’identité – Vérifiez si vos filtres de protection des courriels détectent l’usurpation d’identité d’expéditeur non autorisé.

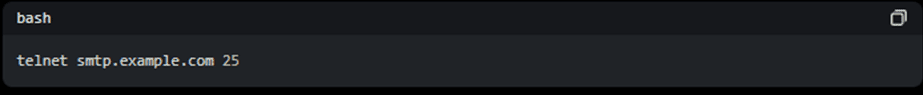

Exemple : Transaction SMTP à l’aide de Telnet

Voici un exemple étape par étape de la façon d’envoyer un courriel à l’aide de Telnet.

Étape 1 – Ouvrir une session Telnet

À partir d’un terminal Linux (ou de tout autre système avec Telnet activé), exécutez :

Étape 2 – Démarrer la poignée de main SMTP

Vous commencez la séance en vous identifiant avec :

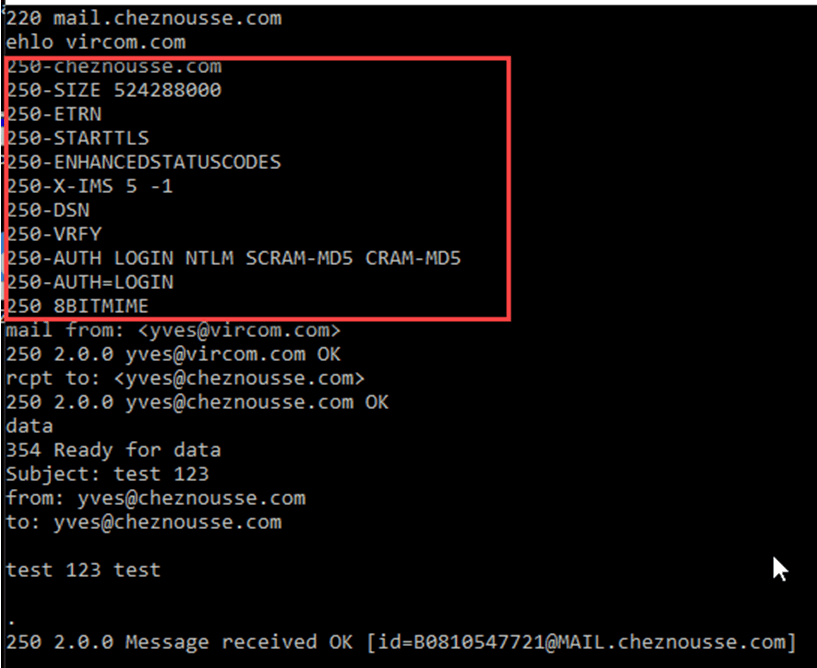

Commande EHLO

Ce que vous verrez :

- Le serveur de messagerie a répondu avec 250 OK et d’autres capacités du serveur.

- Le serveur a répondu avec des capacités qu’il prend en charge, telles que l’autorisation de messages jusqu’à 512 Ko,

les connexions chiffrées (STARTTLS) et les connexions SMTP authentifiées.

Ces réponses vous aident à confirmer que le serveur prend en charge l’authentification des courriels et les connexions sécurisées.

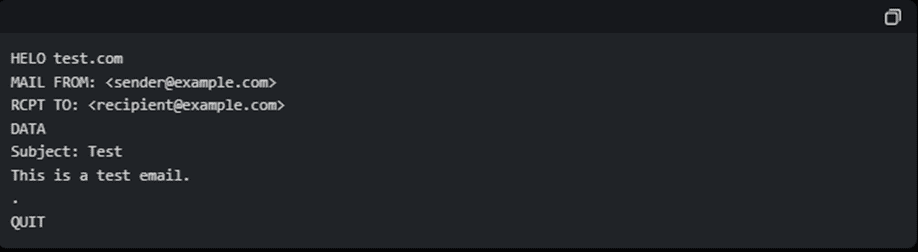

Étape 3 – Définir l’enveloppe et le contenu du courriel

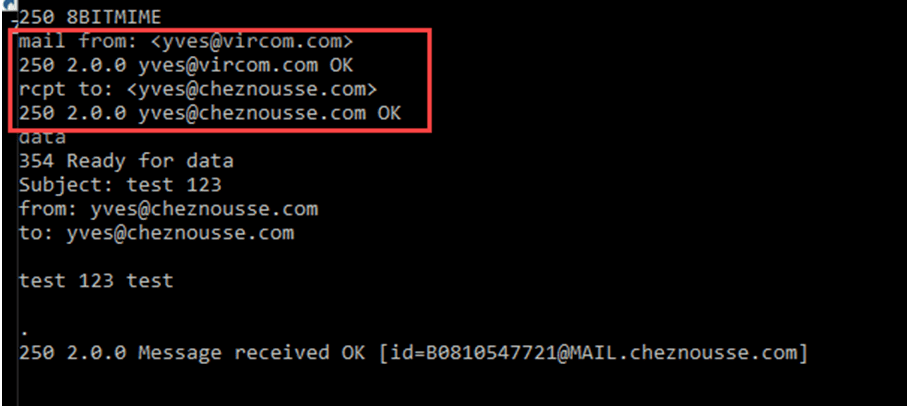

Ensuite, vous pouvez entrer les commandes « mail-from » et « rcpt-to » – celles-ci sont souvent appelées « enveloppe » du courriel.

Le serveur retournera 250 OK si le destinataire existe.

Si l’adresse du destinataire (p. ex., yves@cheznousse.com) n’existe pas, le serveur renvoie généralement une erreur comme « 550 aucun utilisateur de ce type ici » au lieu de 250 OK.

Ensuite, tapez la commande DATA pour commencer à composer le contenu réel du courriel.

- La commande DATA signale le début de l’en-tête et du corps du courriel. Tout d’abord, les en-têtes Objet, De et À sont saisis.

- Ceci est suivi d’une ligne vide pour séparer les en-têtes du corps.

- Le reste du message est le corps du courriel, qui se termine par un seul point (.) sur sa propre ligne.

Ce que vous verrez :

- Le serveur répond avec un 250 OK, confirmant que le message a été reçu avec succès.

- Il attribue également un identifiant de message, indiquant que le message a été accepté pour livraison.

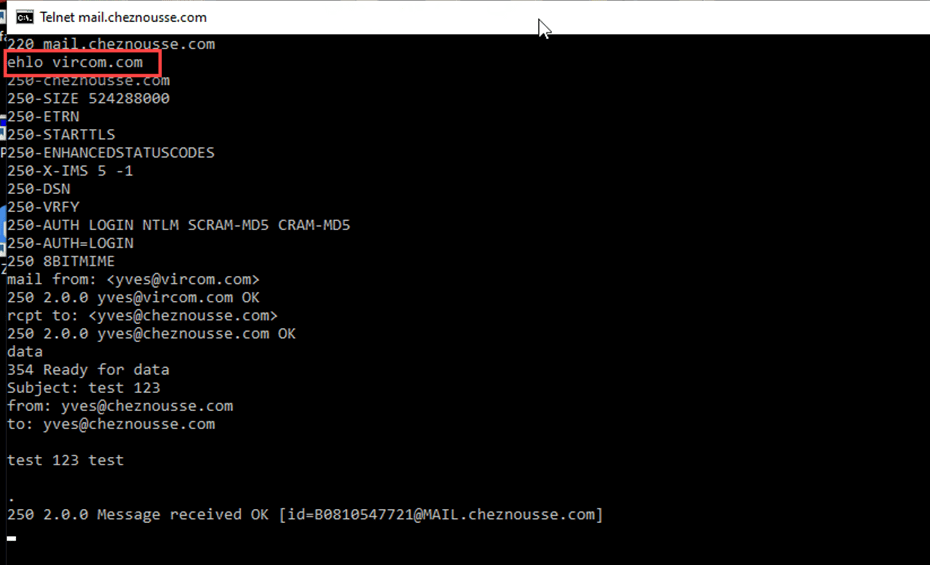

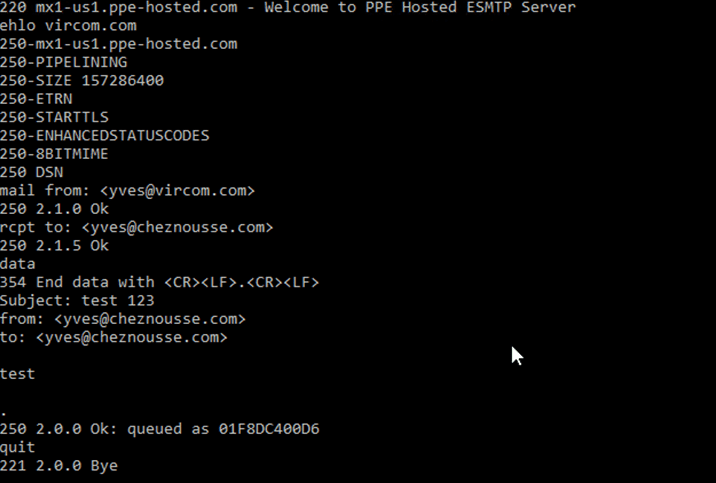

Test d’usurpation d’identité ou d’usurpation d’identité à l’aide de Telnet :

Dans cet exemple, l’en-tête From a été défini sur yves@cheznousse.com au lieu de la yves@vircom.com de l’expéditeur réel, simulant une tentative d’usurpation d’identité.

Si le serveur a mis en place des protections comme Proofpoint Essentials , il peut bloquer les tentatives d’usurpation d’identité et signaler le message comme hameçonnage ou usurpation d’identité.

Voici ce que Proofpoint aurait dit du côté récepteur si je me connectais à Proofpoint plutôt qu’directement au serveur de messagerie :

Tout d’abord, la session Telnet :

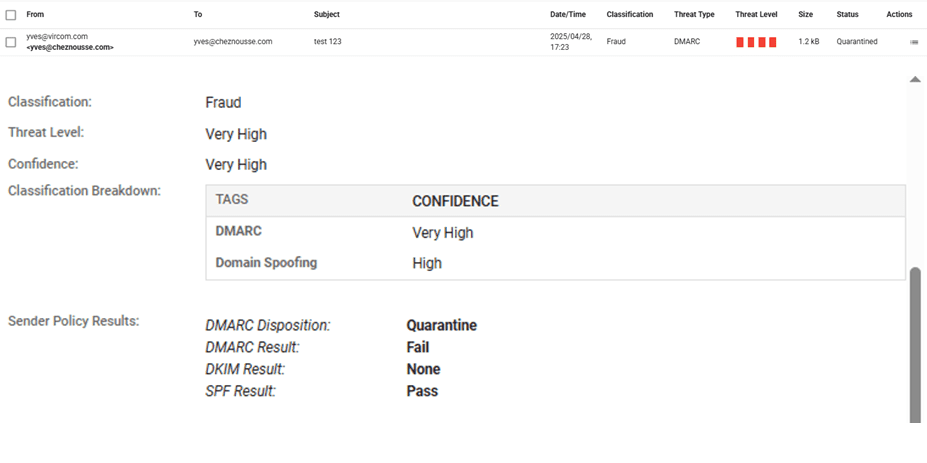

… et le diagnostic de Proofpoint :

Vous pouvez voir que Proofpoint signale et bloque clairement le message en raison d’un comportement d’usurpation d’identité.

Telnet reste un outil puissant pour dépanner le flux de messagerie, tester les défenses et comprendre les composants de base de votre infrastructure de messagerie. Il est particulièrement utile pour enquêter sur les problèmes d’authentification des e-mails, d’usurpation d’identité ou de livraison d’e-mails dans des environnements utilisant Office 365, Proofpoint Essentials ou OnDMARC.