Il existe plusieurs façons de configurer un filtre anti-pourriel avec Exchange Server.

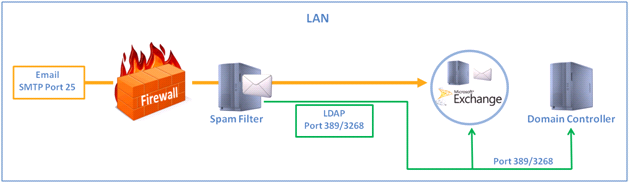

Méthode 1 : Placez le filtre anti-pourriel dans la DMZ

Avec cette méthode, le filtre anti-pourriel réside dans la DMZ tandis que le serveur Exchange et les autres ressources réseau sont protégés par un pare-feu.

La façon dont la DMZ est configurée peut varier. Certains clients configurent deux pare-feu et créent un sous-réseau distinct pour la DMZ, tandis que d’autres ont la fonction DMZ intégrée aux pare-feu.

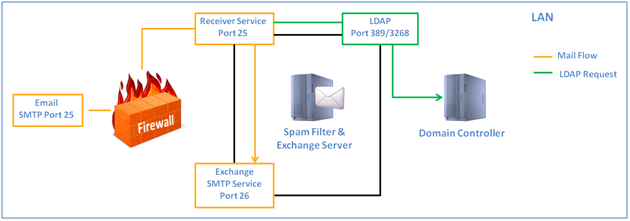

Méthode 2 : Placez le filtre anti-pourriel sur le même sous-réseau qu’Exchange

Avec cette configuration, le pare-feu fournit la traduction d’adresses réseau (NAT) ou le simple filtrage des ports. Cependant, le pare-feu est généralement configuré pour effectuer le transfert de port vers le serveur Exchange. Il s’agit d’une configuration facile à utiliser, car vous pouvez intégrer votre filtre anti-pourriel dans le réseau, tester la configuration dans un état parallèle et, avec une simple modification de la règle NAT, acheminer le courrier vers le filtre anti-pourriel.

Avec cette configuration, le pare-feu fournit la traduction d’adresses réseau (NAT) ou le simple filtrage des ports. Cependant, le pare-feu est généralement configuré pour effectuer le transfert de port vers le serveur Exchange. Il s’agit d’une configuration facile à utiliser, car vous pouvez intégrer votre filtre anti-pourriel dans le réseau, tester la configuration dans un état parallèle et, avec une simple modification de la règle NAT, acheminer le courrier vers le filtre anti-pourriel.

Ce diagramme se veut une représentation générale de la façon dont ce réseau serait déployé :

Méthode 3 : Filtre anti-pourriel installé sur le serveur Exchange

Ce scénario de déploiement est le moins recommandé en raison de la charge sur les ressources du système. Cependant, il est possible d’utiliser ce type de déploiement s’il y a un manque de matériel, ou s’il y a un nombre relativement faible de boîtes aux lettres utilisées et/ou s’il y a très peu de trafic.

Ce scénario de déploiement est le moins recommandé en raison de la charge sur les ressources du système. Cependant, il est possible d’utiliser ce type de déploiement s’il y a un manque de matériel, ou s’il y a un nombre relativement faible de boîtes aux lettres utilisées et/ou s’il y a très peu de trafic.